Java

441 Inhalte

Entdecken Sie unser Archiv zu tiefgehenden Inhalte zum Thema Java.

Daten werden immer stärker zu Wirtschaftsgütern, zu strategischen Ressourcen innovativer Geschäftsmodelle. Warum die Unternehmen für das Daten-Sharing Marktplätze brauchen, und was Entwickler über den Telekom Data Intelligence Hub wissen müssen, zeigt der Artikel.

JavaSPEKTRUM traf Andreas Geiss, CTO MindSphere, Siemens AG, auf dem SAS Forum in Bonn und sprach mit ihm über die Weiterentwicklung des IoT-Betriebssystems MindSphere, den IoT-Markt und die Rolle, die Analytics in diesem Umfeld spielt.

In einem Groß-Projekt in der Finanzindustrie wird ein Kern-System auf Basis von vielen Self-contained Systems (SCS) neu gebaut. Dabei enthalten die Oberflächen der einzelnen SCS jeweils UI-Anteile aus mehreren SCS, die browserseitig mithilfe von Custom Elements (Teil des Web Components-Standards) integriert werden. Der Artikel stellt die konkrete Lösung mit Grafiken und Code-Beispielen dar. Außerd..

Jenkins ist der Platzhirsch unter den CI/CD-Lösungen, hat aber mit der Weiterentwicklung der IT-Landschaft in Richtung Cloud wohl seine besten Jahre hinter sich. Neue Tools drängen auf den Markt, die Technologien wie Kubernetes nicht nur als Option, sondern als native Plattform begreifen und daraus immensen Nutzen ziehen. Dieser Artikel diskutiert zeitgemäße Kriterien für eine Continuous-Delivery-..

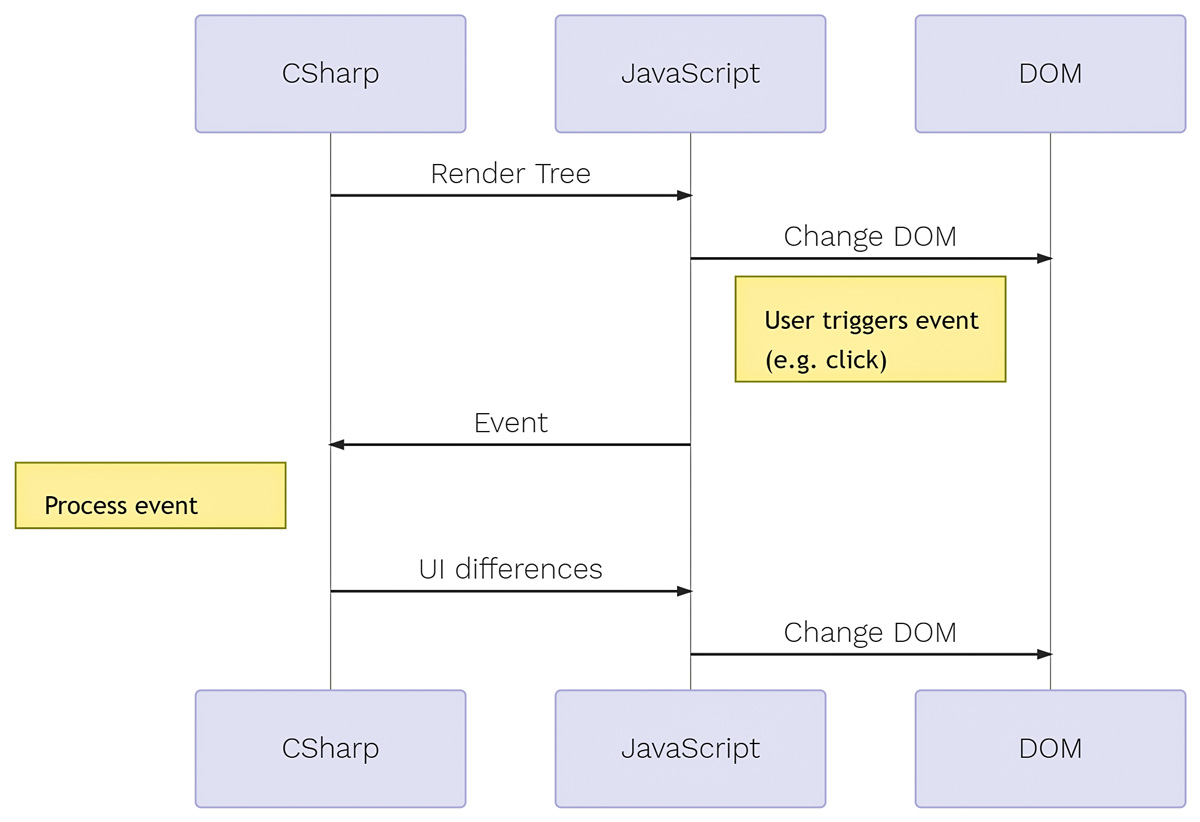

Die WebAssembly-Technologie hat das Potenzial, das Monopol von JavaScript im Bereich Single-Page Apps (SPAs) zu brechen. Sprachen wie C++, Rust oder C# drängen in den Browser – und das ganz ohne Plug-in und auf allen Plattformen. Für Teams, die ein bestehendes Investment in den genannten Programmiersprachen haben, wäre die Weiternutzung von vorhandenem Wissen und Code ein großer Vorteil gegenüber ..