Java

449 Inhalte

Entdecken Sie unser Archiv zu tiefgehenden Inhalte zum Thema Java.

Die deutsche Firma Cape Of Good Code wurde vor nicht mehr als einem Jahr gegründet. Sie beschäftigt sich mit der Analyse von Softwarearchitekturen und beweist, dass es auch hierzulande möglich ist, innovative Ideen kommerziell umzusetzen. JavaSPEKTRUM hat sich mit den beiden Gründern Egon Wuchner und Konstantin Sokolov unterhalten.

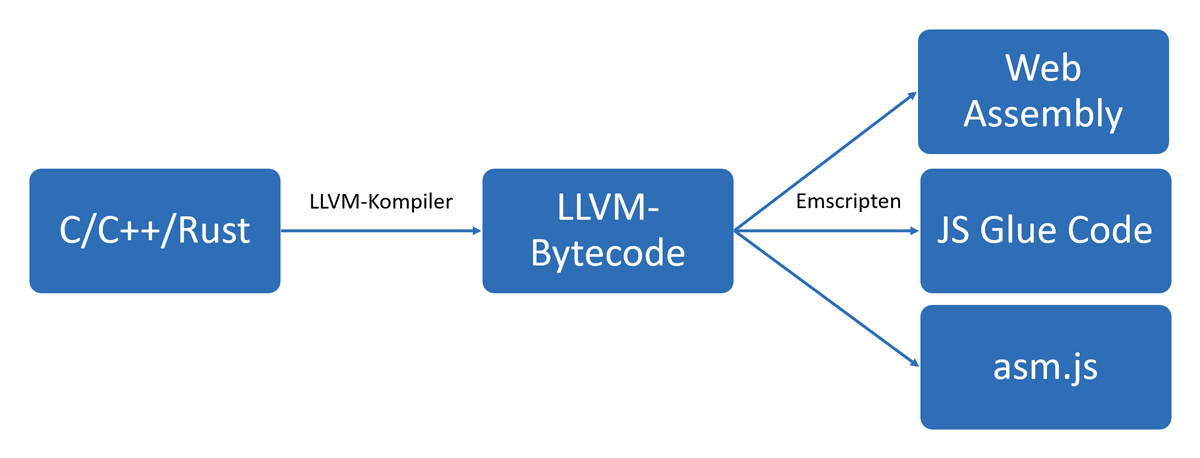

Ein Web ohne JavaScript ist heute undenkbar. Doch die Skriptsprache bekommt Konkurrenz: von WebAssembly. Dabei handelt es sich um ein maschinennahes Bytecode-Format für den Browser, das unter Berücksichtigung der Hardwareressourcen zu einer schnelleren Ladezeit und Ausführung führt. Aktuell können C oder C++ in WebAssembly-Bytecode übersetzt werden und weitere problemorientierte Sprachen wie C# od..

Was sind Chatbots überhaupt? Und sind sie der richtige Weg, die User Experience (UX) einer Webseite zu verbessern – oder verschlechtern sie diese sogar? Dieser Artikel klärt, was Chatbots können, wie sie funktionieren und wann man sie einsetzen sollte.

Die Entwicklung von Software ist komplex. In einer Welt, in der gefühlt jedes Gerät ein Computer ist, ist Software anspruchsvoller als je zuvor. Immer neue Meisterleistungen sollen erzielt werden – und dafür ist ein Tooling erforderlich, das Entwickler bei der Bewältigung dieser Komplexität unterstützt.

Hallo, wünschen Sie sich nicht auch manchmal, dass Bilder mit Text in Ihrer Java-Anwendung als Text weiterverarbeitet werden können. Wie wäre es zum Beispiel, wenn Sie einen eingescannten Lieferschein gleich dem Wareneingang in Ihrer Software zuweisen könnten, da Sie die Teilenummern erkannt haben (ja, ich komme aus der Logistik .-)). Inzwischen ist OCR ja weit verbreitet, aber gängige OCR-Engines..