Java

441 Inhalte

Entdecken Sie unser Archiv zu tiefgehenden Inhalte zum Thema Java.

Kubernetes hat sich in den letzten vier Jahren zur Standardlösung für Container-Management entwickelt. Vor allem zustandslose Anwendungen, die lokal keine Daten speichern müssen, sind mit Kubernetes einfach zu betreiben. Datenbanken und andere Komponenten der Persistenzschicht werden jedoch oft weiterhin klassisch betrieben oder als Service bei einem Cloud-Anbieter hinzugebucht. Operatoren bieten ..

Dieses Mal werden wir uns ansehen, was der Unterschied zwischen Vererbung und Delegation sein kann. Oder besser ausgedrückt, warum ich Delegation bevorzuge und ein eher selten eingesetztes Feature in Java hervorheben möchte.

In vielen größeren Unternehmen existiert noch jede Menge Software, die eher monolithisch aufgebaut ist. Diese wird häufig in Applikationsservern auf dedizierten virtuellen Maschinen von einem eher klassisch aufgestellten und organisatorisch separierten IT-Betrieb betrieben. In Fachzeitschriften, Online-Artikeln und Konferenzen wird vorgeführt, wie einfach es doch ist, einen Spring Boot-Hello-World..

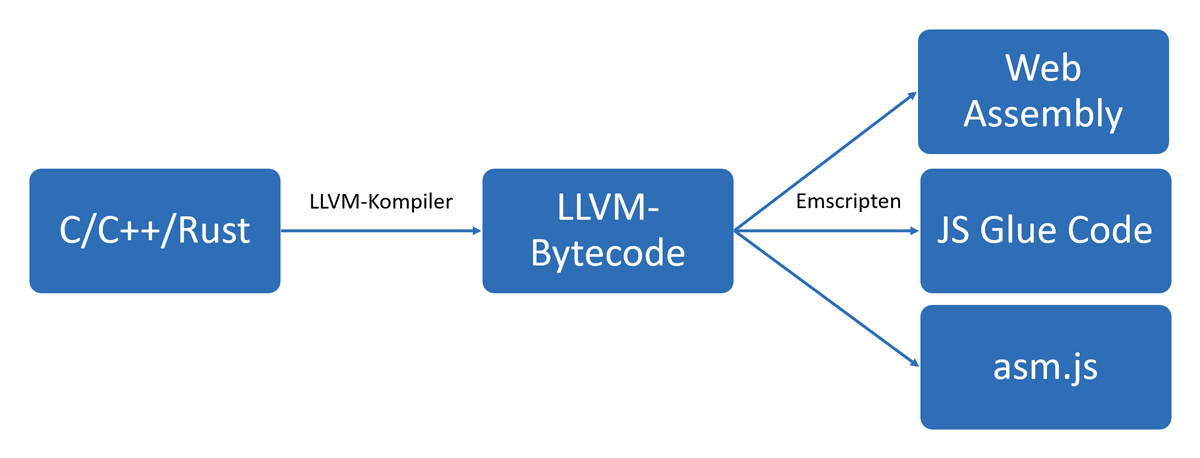

Ein Web ohne JavaScript ist heute undenkbar. Doch die Skriptsprache bekommt Konkurrenz: von WebAssembly. Dabei handelt es sich um ein maschinennahes Bytecode-Format für den Browser, das unter Berücksichtigung der Hardwareressourcen zu einer schnelleren Ladezeit und Ausführung führt. Aktuell können C oder C++ in WebAssembly-Bytecode übersetzt werden und weitere problemorientierte Sprachen wie C# od..

Frank Benke, Head of IT der Hahn Group, ist ein glühender, gleichzeitig aber sehr pragmatischer Verfechter von Software Defined Infrastrukturen (SDI). In seiner auf Automatisierung und Robotik spezialisierten Unternehmensgruppe setzt er deshalb nicht auf Infrastrukturen aus der Cloud. Sie seien meistens um Faktoren teurer als On-premise SDI und schaffen starke Abhängigkeiten.