Java

443 Inhalte

Entdecken Sie unser Archiv zu tiefgehenden Inhalte zum Thema Java.

Was schenkt man der Java-Entwicklerin, die schon alles hat? Ganz klar eine Programmiersprache, die auf der JVM läuft. Und zum Erlernen derselben benötigt sie entsprechende Bücher.

Dieser Crashkurs gibt einen ersten Überblick über die wichtigsten Syntaxregeln von Kotlin und hilft so bei der Orientierung. Der Crashkurs setzt voraus, dass Sie schon programmieren können und prinzipiell wissen, was Variablen, Funktionen usw. sind. Eine Motivation für diesen Crashkurs besteht darin, dass es unmöglich ist, eine Programmiersprache linear zu erklären. Egal, wo ich beginne – immer mu..

Java

IT-Sicherheit

Interviews

IT-Nothilfepakt auf Augenhöhe – Anwender helfen sich im IT-Notfall gegenseitig

Oliver Retz, CIO der Jung Unternehmensgruppe, hat etwas ganz Einfaches und dabei etwas ganz Besonderes gemacht. Gemeinsam mit drei anderen Unternehmen aus der Region hat er einen IT-Notfallpakt gegründet, dem inzwischen 12 Unternehmen angehören. In dem Pakt sagen sich die Unternehmen gegenseitig unbürokratische Hilfe zu, wenn es darum geht, die IT nach einem Notfall, zum Beispiel nach einem Cybera..

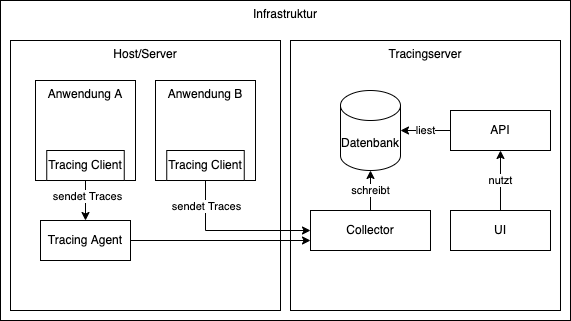

Nicht nur, aber auch durch die DevOps-Bewegung machen sich Teams heute neben der Fachlichkeit vermehrt Gedanken um den Betrieb ihrer Anwendungen. Ein großes Thema ist hierbei Observability, also einen Einblick in den aktuellen Zustand des Systems zu haben. In dieser Kolumne betrachten wir mit Tracing einen der drei Bereiche von Observability und lernen anhand eines konkreten Beispiels, wie wir die..

Wer nach alternativen JVM-Sprachen sucht, stößt früher oder später auch auf Scala. Diese Programmiersprache bietet einige Vorteile, wenn es um die Entwicklung von Anwendungen geht. Der Artikel möchte deshalb Highlights der Sprache in einer kleinen Sightseeing-Tour vorstellen.