IT-Sicherheit

127 Inhalte

Entdecken Sie unser Archiv zu tiefgehenden Inhalte zum Thema IT-Sicherheit.

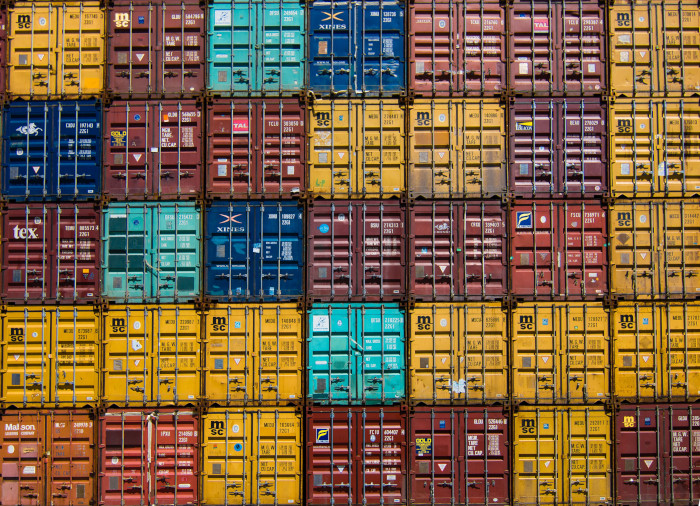

„Ab in den Container“ heißt es immer häufiger in der IT-Entwicklung. Selbst in Publikumszeitschriften und Hobbymedien tauchen inzwischen ganz selbstverständlich Anleitungen auf, Anwendungen und Services via Docker zu installieren. Die hippe Welt der Containerisierung hat aber auch Schattenseiten, denn sie wirft große Fragen in Hinblick auf Security und Resilienz auf, die leider viel zu schnell auf..

In diesem Teil der Serie werden wir uns einige Infektionsmethoden ansehen, mit denen Hacker versuchen, uns kompromittierte Abhängigkeiten anzubieten. Dabei handelt es sich um grundlegende Angriffsmuster, die für uns als Softwareentwickler von Bedeutung sind, da sie täglich in unserer Branche zum Einsatz kommen.

Development

Java

IT-Sicherheit

Das Thema Sicherheit in der Softwareentwicklung – Der Beginn einer neuen Serie

Gerade in den letzten drei Jahren hat das Thema Sicherheit in der IT eine wesentlich prominentere Darstellung in den allgemeinen Medien erhalten. Auch kann man sehen, dass weltweit auf Konferenzen die unterschiedlichen Bereiche der Cybersecurity, wie es im Englischen genannt wird, immer mehr Teil der Vorträge wird. Wenn man sich nun das erste Mal mit dem Thema beschäftigt, dann wird man mit der ..

Psychologische Sicherheit ist ein heikles Konzept. Einerseits ist es in aller Munde und jeder dieser Münder hat eine Meinung dazu. Andererseits ist es praktisch sehr schwer zu realisieren. Ein Aspekt, der in Hinsicht auf psychologische Sicherheit schief laufen kann und wie man mit diesem umgehen kann, soll hier beleuchtet werden.

Viele Teams fokussieren sich heutzutage auf Kundenmehrwert und haben User Storys zur leichtgewichtigen Anforderungserhebung etabliert. Doch was ist eigentlich mit den Besuchern, die man nicht haben möchte? Evil User Storys bieten Freiraum für „böswillige Gedanken“ und helfen, Sicherheitslücken zu schließen. Dieser Artikel erklärt wie.